当事者語る“サイバー攻撃”の状況…名古屋港“システム障害”ロシアのハッカー集団か(2023年7月5日)

日本有数の貿易港、名古屋港でシステム障害が発生し、コンテナの運び出しなどができない状態が続いています。ハッカー集団が仕掛けたコンピューターウイルスに感染したとみられ、名古屋港は復旧を急いでいます。

障害が発生したのは「名古屋港統一ターミナルシステム」の頭文字をとった『NUTS』と呼ばれるシステム。大量のコンテナを効率的に運ぶための要です。ターミナルと集中管理ゲートをネットワークで結び、オペレーターが遠隔操作をしたり、コンテナを自動搬送したり、コンテナの積み下ろしや運び出しなどを管理しています。

日本で唯一とうたう、独自のシステムがなぜ止まったのか。港湾運送事業者でつくる名古屋港運協会は対応に追われていました。

名古屋港運協会・菊川幸信専務理事:「システムが止まったと同時刻に、プリントアウトされたものがある。“ロックビット”ランサムウェア、感染通告というか通知が入っていた」

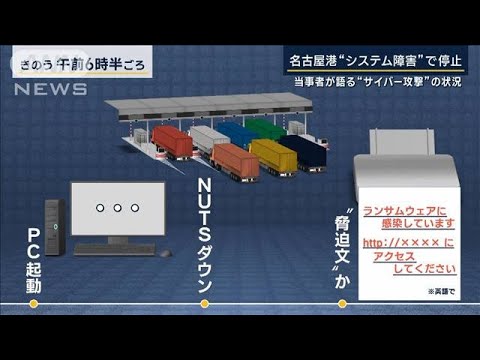

4日朝、職員がパソコンを起動したところ、電源は入るものの、システムが立ち上がらなかったといいます。そして、NUTSがダウン。その直後に、プリンターから「ランサムウェアに感染しています。ここにアクセスしてください」といった内容が英語で記され、URLが示された紙が出てきたといいます。

ランサムウェアは、サイバー攻撃の一種。今回は多数を標的とする、ばらまき型とみられます。金を要求して、払えば復旧するというのが一般的です。紙に書かれていたURLはロシアを拠点とするハッカー集団『ロックビット』のものとみられます。

菊川幸信専務理事:「そこにアクセスしてくださいと。簡単に言うと。(Q.どういう形で送られてきた)プリントアウトされた、突然。(Q.1枚だけ)いえ、100枚以上だったと思う。愛知県警のアドバイスを受け、間違いなく感染していると。もう怒りしかない」

サイバー攻撃とみられる名古屋港の被害は、今回が初めてではありません。去年9月、ロシア政府を支持するハッカー集団『キルネット』が日本への攻撃を明らかにし、ホームページにアクセス障害が出ていました。

名古屋港では一日に1万本のコンテナが動くと言われています。取扱貨物量も、輸出額も、全国1位。いずれも20年以上続いていて、日本経済をけん引する、国際総合港湾の稼ぎ頭です。トヨタ自動車のお膝元ということもあり、輸出貨物の65%を自動車やその部品が占めています。

システムがダウンしてから丸1日と15時間が経ちました。中古車を輸出している業者では…。

中古車の輸出業者:「(Q.きょうは調整に追われている)きょう一日は、その調整。売り上げにすると、320万円分くらいが飛んじゃったっていう状況」

中古車を輸出する会社の敷地には、4~5日で輸出ができなくなった、約160台の車が並んでいました。アフリカや中米など、世界中に運ばれる予定でした。

一方で、トヨタやデンソーなど大手は現時点で「生産に影響はない」としています。

今もシステムの復旧が続けられていますが、予定していた時刻から遅れていて、6日午前0時過ぎとなる見込みです。

■なぜ“港”狙う?犯行の手口は

今回、システム障害が起きた原因は「ランサムウェア」と呼ばれる、身代金要求型のコンピューターウイルスでした。ウイルスが企業のシステムに侵入し、顧客情報などのデータを暗号化・ロックして使用不能にします。そして、復元と引き換えに金銭を要求する手口です。

去年の被害件数は230件で、前年の1.6倍に増加しています。最近の被害をみると、企業だけでなく、杉並区や病院、図書館なども被害に遭っています。

主な被害

コクヨ:今年6月

エーザイ:今年6月

杉並区:今年5月

ガリバー(IDOM):今年3月

大阪急性期・総合医療センター:去年10月

那覇市立図書館:去年10月

なぜ今回、港が狙われたのか。サイバーセキュリティーに詳しい、トレンドマイクロ・岡本勝之さんによると「犯人側は最初から港を狙っていたわけではない可能性がある」ということです。

捜査関係者によると、今回の脅迫文には「宛名がなかった」ということで、ランダムに送っている可能性があるということです。

▼犯人側の手口

(1)企業や組織へ手当たり次第に攻撃。

(2)システムに侵入できた企業のなかから、多額のお金を要求できそうな所を選択。

つまり、最終的に名古屋港運協会が狙われた可能性が高いということです。

(Q.サイバー攻撃に対して、企業・自治体では対策を進めていますか)

対策も進んでいますが、岡本さんによると“イタチごっこ”だということです。企業側はランサムウェアでシステム停止されても、バックアップデータがあれば、復旧が可能です。こうした対策を取って、身代金の支払いを回避できます。その一方で、犯人側はシステム停止だけでなく、機密データの公開との“二重脅迫”で、金銭を要求する手口になってきているということです。

[テレ朝news] https://news.tv-asahi.co.jp/a>

コメントを書く